Trung tâm CNTT (BHXH Việt Nam) mới nhận được cảnh báo từ Trung tâm Giám sát an toàn không gian mạng quốc gia báo cáo phân tích về Ransomware LockBit 3.0. Qua đó, đã thực hiện các bước rà soát, ngăn chặn tấn công làm ảnh hưởng đến hệ thống.

I. Ransomware LockBit 3.0

Băng nhóm Ransomware LockBit là một trong những nhóm Ransomware nguy hiểm hàng đầu trên thế giới. Kể từ khi xuất hiện lần đầu tiên vào năm 2019, LockBit đã tổ chức nhiều cuộc tấn công nhắm vào các tổ chức trên nhiều lĩnh vực khác nhau. LockBit hoạt động dưới dạng Ransomware-as-a-Service (RaaS), cho phép các tác nhân đe dọa triển khai Ransomware và chia sẻ lợi nhuận với những kẻ đứng sau dịch vụ Ransomware.

Theo dõi các dấu hiệu mã độc mã hóa Ransomware LockBit

II. Các cụm LockBit đang hoạt động

1. Mã độc “TronBit”

TronBit thường kết nối đến mục tiêu thông qua TeamViewer. Thông tin kết nối thường được thu thập từ thông tin đăng nhập bị rò rỉ hoặc những thông tin có được thông qua việc triển khai mã độc đánh cắp thông tin.

2. Mã độc “CriptomanGizmo”

Một số tấn công LockBit 3.0 được thực hiện bởi một đối tượng có tên là "CriptomanGizmo". Các cuộc tấn công này đặc biệt nhắm vào các cá nhân hoặc tổ chức tương đối "nhỏ", thường là các máy tính cá nhân và DN nhỏ. CriptomanGizmo trước đây đã sử dụng nhiều chủng Ransomware khác nhau, bao gồm cả STOP/DJVU.

3. Mã độc “Tina Turner”

Đây là cụm Ransomware thường tấn công và tiến hành in hàng loạt thông báo đòi tiền chuộc trên mọi mọi thiết bị in được kết nối trong mạng, bao gồm cả máy in hóa đơn và văn phòng.

Ngoài việc thông báo đòi tiền chuộc được triển khai trên các thiết bị, Tina Turner còn gửi các thông tin đòi tiền chuộc qua email. Trong một số cuộc tấn công, các kẻ tấn công cũng dùng WhatsApp để trao đổi đàm phán các thông tin tiền chuộc với nạn nhân.

III. Phòng chống, giảm thiểu rủi ro từ tấn công Ransomware

Cuộc tấn công Ransomware hiện nay thường được bắt đầu từ một điểm yếu bảo mật của cơ quan, tổ chức. Kẻ tấn công xâm nhập hệ thống, duy trì sự hiện diện, mở rộng phạm vi xâm nhập, kiểm soát hạ tầng CNTT của tổ chức, làm tê liệt hệ thống, bắt buộc các tổ chức nạn nhân thực hiện hành vi tống tiền mà kẻ tấn công hướng tới.

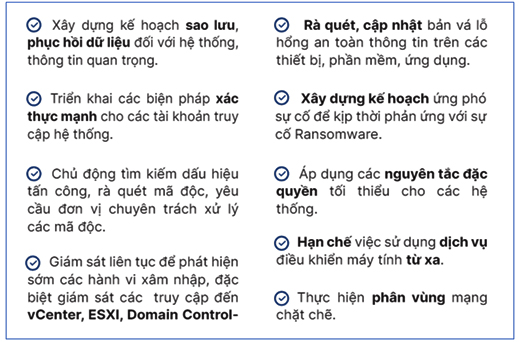

Cục An toàn thông tin đã xây dựng Cẩm nang về một số biện pháp phòng chống, giảm thiểu rủi ro từ tấn công Ransomware cho các cơ quan, tổ chức và DN, hướng đến mục tiêu bảo đảm an toàn không gian mạng quốc gia, gồm các nội dung chính như trong bảng dưới đây:

IV. BHXH Việt Nam thực hiện ngăn chặn các dấu hiệu tấn công từ mã độc mã hóa tống tiền LockBit 3.0

Danh sách các dấu hiệu tấn công (IOC) để các đơn vị rà soát các kết nối, tiến trình hoạt động trong hệ thống nhằm phát hiện tấn công. Cụ thể:

- 39 tiến trình (mã hash SHA-256) có liên quan đến các chiến dịch tấn công.

- 4 địa chỉ IP/tên miền độc hại là các địa chỉ máy chủ điều khiển hay địa chỉ có liên quan.

Với các thông tin cảnh báo, Trung tâm CNTT đã thực hiện ngay rà soát các tiến trình, địa chỉ trên các giải pháp bảo đảm an toàn thông tin của Ngành theo quy trình để theo dõi, phát hiện nếu có kết nối, thực thi mã độc để nhanh chóng có phương án xử lý, tránh thiệt hại.

CNTT